Algunas veces en la lucha continua contra el spam caemos en otros problemas, como los de los registros SPF.

A grandes rasgos lo que hace el registro SPF es establecer quien envía correos desde un determinado domino. No nos compliquemos, la forma mas simple y eficaz de crearlos es http://www.microsoft.com/mscorp/safety/content/technologies/senderid/wizard/

Recuerda que aunque tengas varios servidores que envían correo, solo necesitas un registro.

Este registro puede ser validado en http://www.kitterman.com/spf/validate.html

Hasta pronto mis estimados.

Las andanzas de un fiebre de la consola, el que trata de escuchar en el 389 y responde el saludo con un "ehlo"... sumergido entre libros, foros, webcasts y otros. Un computin mas que desea continuamente aprender y compartir... ese es daemonRoot, ese soy yo!

April 03, 2012

March 22, 2012

AD Recycle Bin UI

Y bien

continuando con la tendencia que hemos visto en Windows Server 8 Beta pues les

comento que también para el AD Recycle Bin se a creado una interfaz grafica.

Desde el

mismo Active Directory Administrative Center se puede navegar al contenedor de

objetos borrados.

Algo que me

gusta mucho es que en la vista por defecto puedes mirar los objetos basados en

su ultimo contenedor padre.

En las

opciones de recuperación podemos también establecer un nuevo contenedor padre,

excelente eso!

Bueno,

adelante, a explorar Server 8 amigos!

March 21, 2012

Un buen blog.

Estimados cibernautas, si gustan leer algo mas, en Español desde luego, pues acá les dejo el hipervínculo para el blog de un buen amigo mio http://blogs.itpro.es/jimcesse

Jimcesse, espero ver el articulo del scanvenger!

Jimcesse, espero ver el articulo del scanvenger!

SID?!?

Constantemente escuchamos términos curiosos en esto de la informática e inclusive inventamos palabras o verbos. Hoy vamos a ver un poco eso de los SID (Como me gustaría a mi ser un Lord Sid)..

Antes que nada hablemos un poco de los “security principals”. En un entorno Windows esto es una entidad que se puede identificar de manera única y que necesitan acceso a algún recurso regido por una autoridad de seguridad (en este caso los controladores de domino o el SAM).

Perfecto, ahora bien cada security principal tiene un identificador alfanumérico único, llamado SID (Security IDentifier). Estos identificadores son utilizados por los mecanismos de seguridad del sistema, no son “amistosos” como el UPN o sAMAccountName.

También son únicos en el espacio y tiempo, con esto me refiero que aunque elimines y luego recrees un objeto con el mismo nombre este no tendrá el mismo identificador.

Un SID esta compuesto de la siguiente manera:

S Letra S básicamente define que este objeto es un SID.

1 El nivel de revisión de la estructura del SID (por ahora únicamente versión 1 es posible).

5 Identificador de la autoridad de mayor nivel que emite el SID.*

21 Número variable que identifica las sub autoridades.

##-##-## Identificador de la sub autoridad de dominio, compuesto por 3 grupos de 32bits.

### El RID del objeto en cuestión.

*SID de las autoridades de máximo nivel.

0 SID_IDENTIFIER_AUTHORITY

1 SECURITY_WORLD_SID_AUTHORITY [Contiene el grupoEveryone (S-1-1-0)]

2 SECURITY_LOCAL_SID_AUTHORITY

3 SECURITY_CREATOR_SID_AUTHORITY [Contiene los grupos Creator Owner, Creator Group, Creator Owner Server, Creator Group Server (S-1-3-0 thru S-1-3-5)]

4 SECURITY_NON_UNIQUE_AUTHORITY

5 SECURITY_NT_AUTHORITY [Contiene los demás well-known security principals (S-1-5-xxx), usuarios, grupos, etc…]

9 SECURITY_RESOURCE_MANAGER_AUTHORITY

**RIDs van desde 1000 hasta to 1 o 2 billones.

-Las cuentas Built-In de domino siempre inician con S-1-5-32.

-Ya sea en un ámbito local o de domino, la cuenta de un usuario regular inicia siempre con S-1-5-21.

Bueno espero esto les sea útil.

Hasta pronto!

Antes que nada hablemos un poco de los “security principals”. En un entorno Windows esto es una entidad que se puede identificar de manera única y que necesitan acceso a algún recurso regido por una autoridad de seguridad (en este caso los controladores de domino o el SAM).

Perfecto, ahora bien cada security principal tiene un identificador alfanumérico único, llamado SID (Security IDentifier). Estos identificadores son utilizados por los mecanismos de seguridad del sistema, no son “amistosos” como el UPN o sAMAccountName.

También son únicos en el espacio y tiempo, con esto me refiero que aunque elimines y luego recrees un objeto con el mismo nombre este no tendrá el mismo identificador.

Un SID esta compuesto de la siguiente manera:

S Letra S básicamente define que este objeto es un SID.

1 El nivel de revisión de la estructura del SID (por ahora únicamente versión 1 es posible).

5 Identificador de la autoridad de mayor nivel que emite el SID.*

21 Número variable que identifica las sub autoridades.

##-##-## Identificador de la sub autoridad de dominio, compuesto por 3 grupos de 32bits.

### El RID del objeto en cuestión.

*SID de las autoridades de máximo nivel.

0 SID_IDENTIFIER_AUTHORITY

1 SECURITY_WORLD_SID_AUTHORITY [Contiene el grupoEveryone (S-1-1-0)]

2 SECURITY_LOCAL_SID_AUTHORITY

3 SECURITY_CREATOR_SID_AUTHORITY [Contiene los grupos Creator Owner, Creator Group, Creator Owner Server, Creator Group Server (S-1-3-0 thru S-1-3-5)]

4 SECURITY_NON_UNIQUE_AUTHORITY

5 SECURITY_NT_AUTHORITY [Contiene los demás well-known security principals (S-1-5-xxx), usuarios, grupos, etc…]

9 SECURITY_RESOURCE_MANAGER_AUTHORITY

**RIDs van desde 1000 hasta to 1 o 2 billones.

-Las cuentas Built-In de domino siempre inician con S-1-5-32.

-Ya sea en un ámbito local o de domino, la cuenta de un usuario regular inicia siempre con S-1-5-21.

Bueno espero esto les sea útil.

Hasta pronto!

March 16, 2012

TechNet Virtual Labs

Hace unos días

hablaba con un cliente sobre algún tipo de laboratorios donde ellos puedan

practicar, afinar y aprender nuevas habilidades. Esto pues muchas veces en nuestros

humildes ambientes de pruebas pues no tenemos todo lo que necesitamos.

La

respuesta es los TechNet Virtual Labs. Escenarios ya prestablecidos, variedad

de tecnologías, documentación detallada y sin costo algo.

Y ahora,

que esperas?

Atributos en desuso.

Anteriormente

en Exchange 2003 y 2007 al intentar hacer una conexión a un buzón de correo se

utilizaban como guía los atributos homeMTA y msExchHomeServerName, lo cuales

indicaban en que servidor se alojaba el buzón; ahora en Exchange 2010 con la introducción

del concepto de portabilidad estos atributos están en desuso. Recordemos que

los buzones están asociados a las bases, las cuales son albergadas por X o Y

servidor en un lapso determinado.

Actualmente

cuando un cliente intenta hacer la conexión al buzón de correo es el ActiveManager quien se encarga de esto, ya no se base en leer los atributos mencionados anteriormente.

No obstante

ciertos comandos como el Get-Mailbox siguen mostrando el valor de estos atributos, el cual fue estampado con los

valores del servidor donde se albergaba la base de datos activa en el momento

de la provisión de este.

Esto no es

algo de que preocuparnos, no debemos de tomar acción alguna si por ejemplo el

valor reflejado apunta a un servidor que ya no existe en el ambiente.

Hasta

pronto.

March 08, 2012

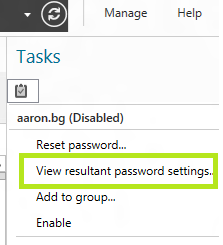

Interfaz para la administración de políticas de contraseñas.

Lamentablemente

no a todos nos gusta trabajar en la consola, aprendernos los comandos, sus

parámetros y demás. Razones por las que pienso yo a veces la aceptación de

algún producto no es la optima.

Afortunadamente

para los que están en ese bando pues les cuento que Windows Server 8 Beta

incluye un administrador grafico para las políticas granulares de contraseñas.

Sí, ya no van a tener que pelear con el PSOMgr.exe ni nada similar.

Con este se

pueden generar y manipular las políticas así como también obtener reportes sobre

la política que la aplica a un usuario explicito.

Primero con

el ADAC navegue al "Password Settings Container", esto en el contenedor "System" en la particion del dominio.

Acá crearemos la nueva política.

Planee esta cuidadosamente para que cumpla con sus requerimientos.

También se le

puede especificar precedencia a estas políticas.

A continuación

asigne los grupos a los que la política le aplicará, recuerde que la delegación

de permisos y/o restricciones debe hacerse a grupos no a nivel individual

siempre que sea posible.

Ahora bien

cuando necesite auditar que política le aplica a un usuario especifico, simplemente

seleccione el objeto en cuestión, en el lado derecho del menú vera la opción para

obtener el reporte.

En el caso

de que por las membresías del objeto a este le apliquen varias políticas pues

la prioridad mencionada anteriormente decidirá cuales parámetros toman

precedencia.

Hasta pronto y gracias.

March 06, 2012

Virtualización de controladores en Windows Server 8 “Beta”

Y bien pues

uno de los grandes atractivos de Windows Server 8 es el soporte para el clonado

de controladores virtuales, así como un mecanismo de seguridad para prevenir

problemas de USN rollback.

En el caso

del clonado pues por medio del VM-Generation ID (para lo que requerimos una

plataforma de virtualización con dicha capacidad [por ahora solo Windows 8

Server, pero esto esta “abierto” para que otros lo implementen, aunque no se

quien desearía otra plataforma de virtualización]), además el controlador con la

función de PDC Emulator debe de correr sobre una plataforma física y con el

sistema operativo Windows Server 8.

Esto funciona

muy similar al concepto del invocationID, simplificando es una forma única de identificar la copia del DIT o para este caso, la maquina

virtual, en este escenario el PDC Emulator detecta que esto es un clon y si

cumple con los requerimientos pues le autoriza el proceso de clonado, el cual

creara una nueva cuenta para el equipo así como un nuevo SID y otros para

identificar esta entidad.

Le insto a

visitar los siguientes vínculos para obtener mas información “Active DirectoryDomain Services (AD DS) Virtualization” y “Understand and TroubleshootVirtualized Domain Controller (VDC) in Windows Server "8" Beta”.

Hasta muy

pronto!

Nuevos cmdlets...

Sabías que

hay 58 cmdlets nuevos en el módulo de Active Directory de Powershell v3, sí el

que viene en Windows 8 Server.

Les adjunto

la lista de lo nuevo por ahora…

Add-ADCentralAccessPolicyMember

Add-ADResourcePropertyListMember

Clear-ADClaimTransformLink

Get-ADCentralAccessPolicy

Get-ADCentralAccessRule

Get-ADClaimTransformPolicy

Get-ADClaimType

Get-ADDCCloningExcludedApplicationList

Get-ADReplicationAttributeMetadata

Get-ADReplicationConnection

Get-ADReplicationFailure

Get-ADReplicationPartnerMetadata

Get-ADReplicationQueueOperation

Get-ADReplicationSite

Get-ADReplicationSiteLink

Get-ADReplicationSiteLinkBridge

Get-ADReplicationSubnet

Get-ADReplicationUpToDatenessVectorTable

Get-ADResourceProperty

Get-ADResourcePropertyList

Get-ADResourcePropertyValueType

Get-ADTrust

New-ADCentralAccessPolicy

New-ADCentralAccessRule

New-ADClaimTransformPolicy

New-ADClaimType

New-ADReplicationSite

New-ADReplicationSiteLink

New-ADReplicationSiteLinkBridge

New-ADReplicationSubnet

New-ADResourceProperty

New-ADResourcePropertyList

Remove-ADCentralAccessPolicy

Remove-ADCentralAccessPolicyMember

Remove-ADCentralAccessRule

Remove-ADClaimTransformPolicy

Remove-ADClaimType

Remove-ADReplicationSite

Remove-ADReplicationSiteLink

Remove-ADReplicationSiteLinkBridge

Remove-ADReplicationSubnet

Remove-ADResourceProperty

Remove-ADResourcePropertyList

Remove-ADResourcePropertyListMember

Set-ADCentralAccessPolicy

Set-ADCentralAccessRule

Set-ADClaimTransformLink

Set-ADClaimTransformPolicy

Set-ADClaimType

Set-ADReplicationConnection

Set-ADReplicationSite

Set-ADReplicationSiteLink

Set-ADReplicationSiteLinkBridge

Set-ADReplicationSubnet

Set-ADResourceProperty

Set-ADResourcePropertyList

Sync-ADObject

Test-ADServiceAccount

Como estamos en una fase de “preview” pues aun no existe toda la documentación del caso, aun así ya hemos trabajado con alguno de estos comandos de forma satisfactoria.

Y no

olvidemos el modulo nuevo que nos ayuda para

temas de implementación de controladores, he aquí la lista de cmdlets de este

modulo.

Get-Command -Module ADDSDeployment | Select Name

Name

----

Add-ADDSReadOnlyDomainControllerAccount

Install-ADDSDomain

Install-ADDSDomainController

Install-ADDSForest

Test-ADDSDomainControllerInstallation

Test-ADDSDomainControllerUninstallation

Test-ADDSDomainInstallation

Test-ADDSForestInstallation

Test-ADDSReadOnlyDomainControllerAccountCreation

Uninstall-ADDSDomainController

Acá copio

algunos ejemplos que nos pueden ayudar en el día a día del administrador.

- Para crear un nuevo sitio, protegido contra borrado accidental y con Universal Group Caching habilitado:

New-ADReplicationSite -Name siteB

-ProtectedFromAccidentalDeletion $true -UniversalGroupCachingEnabled $true

- Para crear un enlace de replicacion entre sitioA y sitioB, este utilizando el protocolo de SMTP, con un costa de 500 y una frecuencia de replicación de 180 minutos.

New-ADReplicationSiteLink -Name siteA-siteB -InterSiteTransportProtocol

SMTP -SitesIncluded "siteA", "siteB" -Cost 500

-ReplicationFrequencyInMinutes 180

- Para crear una subred y ligarla al sitio que recién creamos.

New-ADReplicationSubnet

-name 13.0.0.0/24 -site siteB

Espero esto

les despierte la curiosidad por ver que mas hay… justo como me paso a mi.

Gracias por

su tiempo.

Subscribe to:

Posts (Atom)